Ohne regelmäßige Audits bleibt Verschlüsselung oft fehleranfällig und unsicher. Schwachstellen wie veraltete Algorithmen, unsichere Schlüsselverwaltung oder fehlerhafte Konfigurationen gefährden sensible Daten und verursachen hohe Kosten durch Datenpannen. Ein Audit deckt diese Probleme auf und sorgt für den Einsatz moderner Verschlüsselungsmethoden wie AES-256 und TLS 1.3.

Wichtige Fakten:

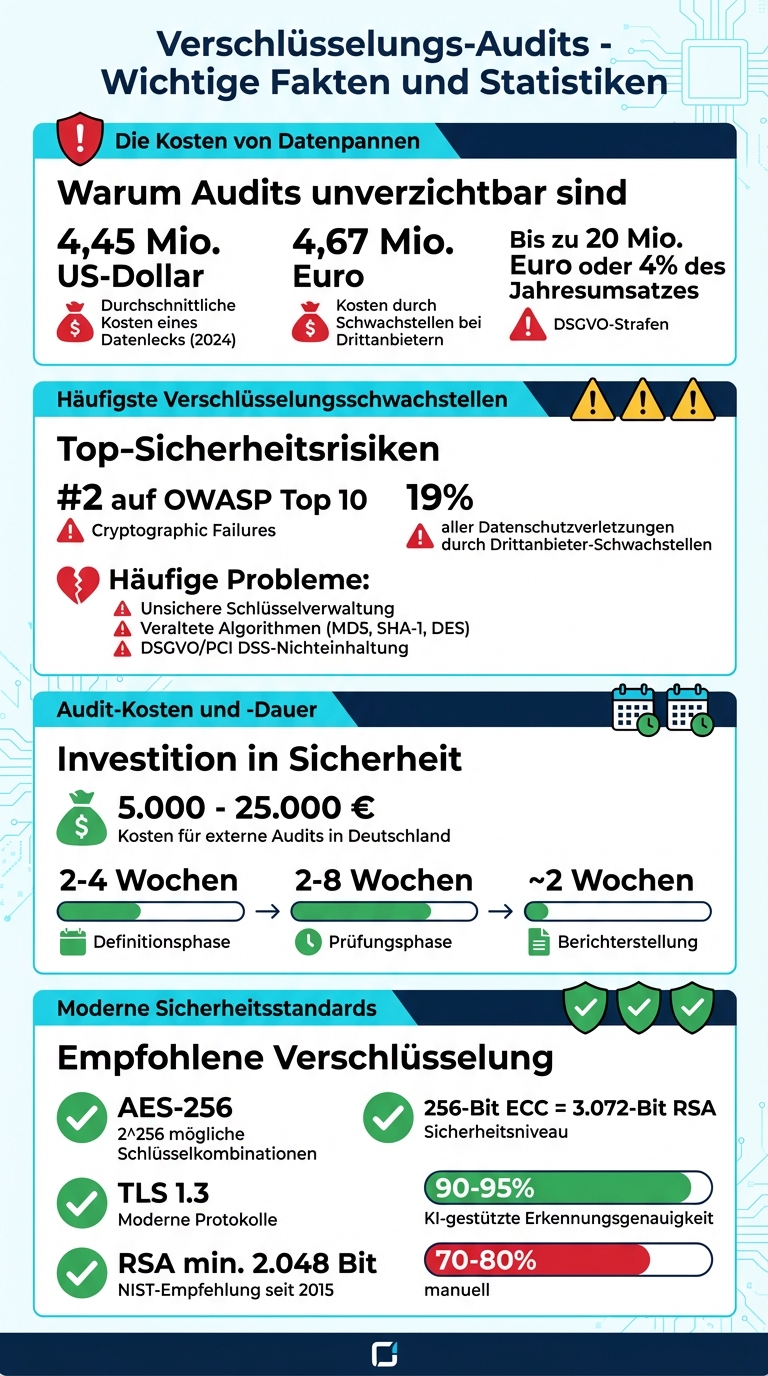

- Durchschnittliche Kosten eines Datenlecks: 4,45 Mio. US-Dollar (2024)

- Häufige Schwachstellen: Unsichere Schlüssel, veraltete Algorithmen, Nichteinhaltung der DSGVO

- Audits prüfen Compliance, Schlüsselrotation und technische Konfigurationen

- Kosten für externe Audits: 5.000–25.000 €

Vorteile für Plattformen wie Gunfinder:

- Schutz sensibler Daten (z. B. Zahlungsinformationen)

- Einhaltung gesetzlicher Vorgaben (z. B. DSGVO, PCI DSS)

- Stärkung des Nutzervertrauens durch geprüfte Sicherheitsmaßnahmen

Audits sind unverzichtbar, um Sicherheitslücken zu identifizieren und Verschlüsselungssysteme auf dem neuesten Stand zu halten. Sie bieten klare Maßnahmen zur Verbesserung und gewährleisten den Schutz sensibler Daten.

Verschlüsselungs-Audits: Kosten, Schwachstellen und Sicherheitsstatistiken im Überblick

Security Audit Basics: Tips for Effective Governance and Risk Management

sbb-itb-1cfd233

Häufige Verschlüsselungsschwachstellen und ihre Risiken

Verschlüsselungssysteme können auf viele Arten scheitern – und jede Schwachstelle bietet Angreifern die Möglichkeit, auf sensible Daten zuzugreifen. Die OWASP Top 10 listet „Cryptographic Failures“ als zweitgrößtes Sicherheitsrisiko [5]. Besonders alarmierend ist, dass diese Probleme oft nicht durch fehlende Verschlüsselung entstehen, sondern durch fehlerhafte Implementierung.

Mangelhafte Schlüsselverwaltung

Selbst die stärkste Verschlüsselung ist nutzlos, wenn die Schlüssel unsicher verwaltet werden. Zu den häufigsten Fehlern gehören:

- Im Quellcode fest verankerte Schlüssel (CWE-321)

- Fehlende Rotation von Schlüsseln

- Unsichere Verwaltung, z. B. in Excel-Tabellen [5][6]

Manuelle Verfahren zur Schlüsselverwaltung sind nicht nur fehleranfällig, sondern auch unsicher. Sobald ein Schlüssel kompromittiert ist, können Angreifer alle damit geschützten Daten entschlüsseln. Dies ist besonders kritisch bei Zahlungsinformationen oder persönlichen Daten. Seit 2015 empfiehlt das NIST mindestens 2.048 Bit für RSA-Schlüssel, da 1.024-Bit-Schlüssel als unsicher gelten und von staatlichen Akteuren geknackt werden können [1][6].

Veraltete Verschlüsselungsalgorithmen

Auch der Einsatz veralteter Algorithmen birgt erhebliche Risiken. Beispiele wie MD5, SHA-1 oder DES haben bekannte Schwachstellen (CWE-327) [5]. MD5 und SHA-1 sind anfällig für Hash-Kollisionen – ein Problem, das Angreifer nutzen können, um digitale Signaturen zu fälschen [7]. Ebenso sind ältere Protokolle wie SSLv3 oder TLS 1.0 durch Angriffe wie POODLE oder BEAST gefährdet [7].

Moderne Standards wie AES-256 hingegen bieten durch 2^256 mögliche Schlüsselkombinationen praktisch uneinnehmbare Sicherheit gegen Brute-Force-Angriffe [1]. Chester Avey von GlobalSign hebt hervor:

„Die Umstellung auf robustere Hash-Funktionen wie SHA-3 erhöht deutlich die Komplexität, die nötig ist, um durch kryptographisches Hashing geschützte Systeme zu schädigen" [7].

Nichteinhaltung regulatorischer Anforderungen

Regelverstöße gegen Vorgaben wie DSGVO oder PCI DSS können hohe Geldstrafen und einen erheblichen Vertrauensverlust nach sich ziehen [5]. Diese Vorschriften verlangen explizit den Einsatz starker Verschlüsselung, insbesondere bei personenbezogenen Daten und Zahlungsinformationen. Typische Verstöße sind:

- Unverschlüsselte Datenübertragung über HTTP oder FTP (CWE-319)

- Schwache Passwort-Hashes ohne Salt (CWE-759)

- Geringe Entropie bei der Schlüsselgenerierung (CWE-331) [5]

Ohne regelmäßige Audits bleiben solche Schwachstellen oft unentdeckt – bis ein Sicherheitsvorfall eintritt.

Diese Beispiele zeigen, wie wichtig es ist, Verschlüsselungssysteme regelmäßig zu überprüfen und zu aktualisieren, um Sicherheitslücken zu schließen und die Datenintegrität zu schützen.

Wie regelmäßige Audits die Verschlüsselungssicherheit verbessern

Regelmäßige Audits machen aus theoretischen Sicherheitskonzepten konkrete Schutzmaßnahmen. Sie decken Schwachstellen wie Shadow-IT (nicht autorisierte IT-Anwendungen), unkontrollierte Endgeräte und unverschlüsselte Backups auf – Aspekte, die im Alltag leicht übersehen werden können [8][2]. Besonders in Cloud-Umgebungen wird das Shared Responsibility Model geprüft. Dabei wird sichergestellt, dass Unternehmen ihre Schlüssel und Konfigurationen korrekt verwalten, anstatt sich blind auf den Anbieter zu verlassen [8][9]. Im Folgenden wird erläutert, wie Audits diese Sicherheitslücken aufspüren und beheben.

Verschlüsselungslücken aufspüren

Ein Audit beginnt oft mit einer Schwachstellenanalyse, bei der alle aktiven Dienste erfasst und mit bekannten Sicherheitslücken aus CVE-Datenbanken abgeglichen werden [2]. Mit automatisierten Tools und Expertenanalysen werden Schwachstellen in Firewalls und Richtlinien identifiziert und in detaillierten Berichten dokumentiert [11]. Zusätzlich kommen Computer Assisted Auditing Techniques (CAAT) sowie Monitoring-Software wie Nagios oder Tripwire zum Einsatz. Diese Werkzeuge überwachen Konfigurationsänderungen in Echtzeit und tragen dazu bei, die Verschlüsselungssicherheit kontinuierlich zu gewährleisten [2].

Starke Verschlüsselungsprotokolle überprüfen

Auditoren prüfen, ob empfohlene Algorithmen wie AES-256 oder TLS 1.3 verwendet werden, und identifizieren unsichere Verfahren wie RSA-1024 oder DES [8][1]. Ein Beispiel: Ein 256-Bit-ECC-Schlüssel (Elliptic Curve Cryptography) bietet das gleiche Sicherheitsniveau wie ein 3.072-Bit-RSA-Schlüssel, ist aber deutlich effizienter [1]. Mit der NIS-2-Richtlinie, die seit Januar 2023 in der EU gilt, sind die Anforderungen an regelmäßige Sicherheitsaudits und Risikobewertungen weiter gestiegen [2].

Unabhängige Schlüsselkontrolle prüfen

Ein zentraler Punkt bei der Schlüsselverwaltung ist die Aufgabentrennung – niemand darf den gesamten Lebenszyklus eines kryptographischen Schlüssels allein kontrollieren [8]. Gary Glover von SecurityMetrics bringt es auf den Punkt:

„Wenn Du den Standort des Verschlüsselungsschlüssels nicht schützt... ist es, als würdest Du Deinen Hausschlüssel im Türschloss stecken lassen" [14].

Auditoren führen Stichprobentests durch, um sicherzustellen, dass Schlüssel sicher abgerufen, rotiert und gelöscht werden können [10][8]. In AWS-Systemen prüfen sie spezifische Berechtigungen wie kms:Describe*, um sicherzustellen, dass Schlüsselkonfigurationen untersucht werden können, ohne die Schlüssel selbst zu gefährden [10]. Die Einhaltung von Compliance wird durch den Abgleich von Richtlinien mit technischen Nachweisen wie Rotations- und Löschprotokollen überprüft [8].

Der Audit-Prozess im Detail

Hier wird Schritt für Schritt erklärt, wie ein Verschlüsselungsaudit abläuft, um Sicherheitsmaßnahmen umfassend zu überprüfen.

Ein solcher Audit deckt rechtliche, technische und organisatorische Punkte ab. Innerhalb von 2–4 Wochen werden der Prüfungsrahmen definiert und wichtige Beteiligte identifiziert. Die eigentliche Prüfung dauert 2–8 Wochen, gefolgt von etwa 2 Wochen für die Erstellung des Berichts. In Deutschland variieren die Kosten für externe Audits je nach Unternehmensgröße zwischen 5.000 und 25.000 € [16].

Prüfung der regulatorischen Compliance

Der erste Schritt ist die Überprüfung, ob die technischen und organisatorischen Maßnahmen (TOMs) gemäß Artikel 32 DSGVO umgesetzt wurden. Auditoren prüfen das Verzeichnis der Verarbeitungstätigkeiten (Art. 30 DSGVO) auf Aktualität und gleichen ab, ob dokumentierte Verschlüsselungsmaßnahmen tatsächlich umgesetzt sind. Verträge mit Auftragsverarbeitern (Art. 28) werden ebenso kontrolliert. Zusätzlich wird sichergestellt, dass internationale Standards wie ISO 27001:2022 Annex A 8.24 eingehalten werden, der den Einsatz von Kryptographie regelt. Konstanze Krollpfeiffer, zertifizierte Datenschutzbeauftragte, bringt es auf den Punkt:

„Ein Datenschutzaudit ist ein systematischer Prozess, bei dem das aktuelle Datenschutzniveau eines Unternehmens geprüft, bewertet und dokumentiert wird" [16].

Dieser Schritt geht über die Einhaltung von Vorschriften hinaus und stärkt das Vertrauen der Nutzer von Gunfinder.

Technische Tests und Code-Analyse

In der nächsten Phase werden Penetration-Testing-Methoden wie OWASP, OSSTMM und PTES genutzt, um mögliche Cyberangriffe zu simulieren. Tools wie Nessus suchen nach bekannten Schwachstellen, während Metasploit testet, ob Verschlüsselungen umgangen werden können. Netzwerkanalyse-Tools wie Nmap identifizieren aktive Dienste und deren Versionen, und Wireshark analysiert den Datenverkehr, um unverschlüsselte Übertragungen aufzudecken. Eine Mischung aus automatisierten Scans und manueller Analyse durch Experten ist hier entscheidend, da Maschinen oft den geschäftlichen Kontext nicht vollständig erfassen können.

Nach diesen Tests wird die Public Key Infrastructure (PKI) gezielt überprüft, um Zertifikate und Protokolle zu validieren.

Validierung der Public Key Infrastructure (PKI)

Auditoren prüfen Zertifikate, moderne Protokolle wie TLS 1.3, starke Algorithmen wie AES-256 und die Konfiguration der Hardware Security Modules (HSMs). Diese Module sorgen für eine sichere Schlüsselspeicherung und ermöglichen präzise Zugriffsprotokolle.

Kontrolle der Schlüsselrotation

Die regelmäßige Rotation von Schlüsseln ist entscheidend, um unbefugten Zugriff zu verhindern. Auditoren analysieren Stichproben und überprüfen Rotations- sowie Löschprotokolle, um sicherzustellen, dass Schlüssel korrekt ausgetauscht werden. Zusätzlich werden sogenannte Fire Drill-Simulationen durchgeführt, um die Abläufe bei kompromittierten oder abgelaufenen Schlüsseln zu testen. Diese regelmäßigen Kontrollen sind ein zentraler Bestandteil des Sicherheitskonzepts bei Gunfinder.

Behebung von Sicherheitsproblemen durch Audits

Sicherheitslücken zu erkennen, ist nur der erste Schritt. Audits bieten nicht nur eine Analyse, sondern auch klare Maßnahmen, um diese Schwachstellen zu beheben. Sobald Probleme identifiziert sind, sorgen die vorgeschlagenen Schritte dafür, dass Sicherheitslücken effektiv geschlossen werden. Hier erfährst Du, welche Maßnahmen Audits empfehlen, um die Verschlüsselungssicherheit langfristig zu verbessern.

Einrichtung einer unabhängigen Schlüsselverwaltung

Ein zentraler Bestandteil der Sicherheitsstrategie ist ein klar definierter Prozess für den gesamten Lebenszyklus von Schlüsseln. Dieser beginnt bei der Erzeugung mit hochwertigen Zufallszahlengeneratoren, umfasst die sichere Speicherung, regelmäßige Rotation und endet mit der endgültigen Vernichtung [17][6]. Ein häufiger Kritikpunkt in Audits ist das blinde Vertrauen in Cloud-Standardeinstellungen. Die Lösung? Der Einsatz von Hardware Security Modules (HSMs) oder spezialisierter Software zur internen Schlüsselkontrolle [17][8].

Das Prinzip der Aufgabentrennung spielt dabei eine entscheidende Rolle. Kein einzelner Mitarbeiter sollte für den gesamten Lebenszyklus eines Schlüssels verantwortlich sein. Mehrstufige Freigaben für die Schlüsselerzeugung und -vernichtung sind deshalb unerlässlich [8]. Statt Schlüssel in Tabellen zu speichern, sollten Unternehmen auf zentrale Plattformen oder kryptographische Tresore umsteigen, um Verluste und unbefugten Zugriff zu vermeiden [6]. Mark Sharron von ISMS.online bringt es treffend auf den Punkt:

„Eine klare Kryptographie-Richtlinie wandelt versteckten Stress in messbares Vertrauen um" [8].

Audits empfehlen außerdem, ein vollständiges Inventar aller verschlüsselten Assets zu erstellen – von Backups über Cloud-Instanzen bis hin zu mobilen Geräten. Damit wird sichergestellt, dass keine „Schatten-IT“ ohne Verschlüsselung existiert [8]. Mit einer soliden Schlüsselverwaltung wird die Basis für weitergehende Optimierungen gelegt.

Bestätigung starker Verschlüsselungsmethoden

Audits überprüfen, ob moderne Algorithmen wie AES-256 und TLS 1.3 genutzt werden, und dokumentieren deren korrekte Implementierung. Jeder Schlüssel sollte eine festgelegte Gültigkeitsdauer haben, um regelmäßige Rotationen zu gewährleisten. Das minimiert mögliche Schäden im Falle einer Kompromittierung [6].

Ein weiterer Fokus liegt auf der Integration in Zero-Trust-Sicherheitsmodelle. Verschlüsselung muss in hybriden Umgebungen durchgängig implementiert sein – im Ruhezustand, während der Übertragung und bei der Nutzung [8]. Eine Rückverfolgbarkeitsmatrix verbindet dabei jede Richtlinienanforderung mit einer technischen Kontrolle und einem dokumentierten Audit-Artefakt [8]. Wie ecos.de es formuliert:

„Verschlüsselung ist nur so stark wie der Prozess, der zur Verwaltung der entsprechenden Schlüssel verwendet wird" [17].

Diese Prüfungen schaffen die Grundlage für den Einsatz moderner Automatisierungslösungen.

Einsatz von Automatisierungstools

Moderne Audits legen großen Wert auf Automatisierung, um die Erstellung, Erneuerung und den Widerruf von Zertifikaten und Schlüsseln effizienter zu gestalten. Tools wie die ECOS Trust Management Appliance (TMA) bieten ein automatisiertes Certificate Lifecycle Management (CLM). Das hilft, die wachsende Zahl von Zertifikaten zu verwalten und Ausfälle durch abgelaufene Zertifikate zu verhindern [6].

Computer-Assisted Audit Techniques (CAATs) erleichtern es Prüfern, große Datenmengen schneller zu analysieren als mit manuellen Methoden [11]. Künstliche Intelligenz erhöht die Erkennungsgenauigkeit von Sicherheitsproblemen von 70–80 % auf beeindruckende 90–95 % [11]. Zusätzlich schließen automatisierte Patch-Management-Systeme Schwachstellen in veralteter Software sofort – einer der häufigsten Angriffsvektoren [18].

Für Dich als Gunfinder-Nutzer bedeutet das: Automatisierte Lösungen für Schlüsselrotation, Zertifikatsverwaltung und kontinuierliche Überwachung steigern die Sicherheit und reduzieren gleichzeitig den manuellen Aufwand erheblich.

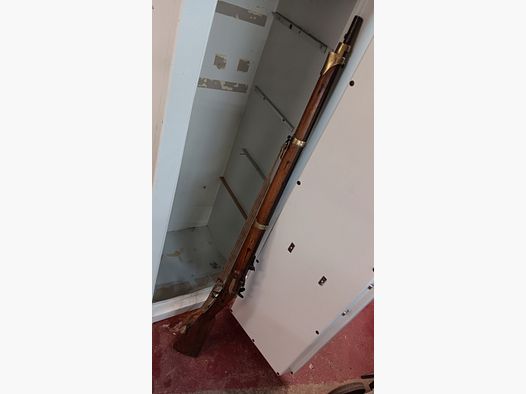

Wie Gunfinder von Verschlüsselungs-Audits profitiert

Verschlüsselungs-Audits spielen bei Gunfinder, einem Online-Marktplatz für Jäger und Sportschützen, eine entscheidende Rolle für die Sicherheit. Die Plattform verarbeitet täglich sensible Informationen wie Identitätsnachweise und Zahlungsdaten. Durch Audits wird sichergestellt, dass diese Daten sowohl im Ruhezustand als auch während der Übertragung geschützt sind [19][4].

Ein großer Vorteil liegt in der Einhaltung der DSGVO-Vorgaben, insbesondere Artikel 32, der den Einsatz geeigneter technischer und organisatorischer Maßnahmen fordert [15][16]. Audits dokumentieren dabei die Umsetzung dieser Maßnahmen und schaffen somit Transparenz. Globeria Datenschutz beschreibt den Mehrwert solcher Maßnahmen treffend:

„Ein Datenschutz-Audit... schafft nicht nur rechtliche Sicherheit, sondern stärkt auch das Vertrauen von Kunden, Partnern und Mitarbeitern" [15].

Darüber hinaus sind Audits für die Absicherung von Zahlungsprozessen unverzichtbar. Neben der DSGVO spielen hier Standards wie der Payment Card Industry Data Security Standard (PCI DSS) eine wichtige Rolle. Audits überprüfen, ob Schutzmaßnahmen wie Multi-Faktor-Authentifizierung (MFA) und rollenbasierte Zugriffskontrollen korrekt implementiert sind [11][20]. Zusätzlich decken technische Tests wie Penetrationstests Schwachstellen in APIs, Firewalls oder veralteter Software auf, bevor sie ausgenutzt werden können [11][13]. Angesichts der Tatsache, dass 19 % aller Datenschutzverletzungen durch Schwachstellen bei Drittanbietern verursacht werden, ist die Überprüfung externer Zahlungsdienstleister besonders wichtig. Solche Verstöße kosten im Durchschnitt 4,67 Millionen Euro [20].

Mit Investitionen zwischen 5.000 und 25.000 Euro stellt Gunfinder sicher, dass Transaktionen reibungslos ablaufen und potenziell teure Datenpannen vermieden werden – die globalen Durchschnittskosten einer Datenpanne betragen 4,45 Millionen US-Dollar [16][4]. Für Dich als Nutzer bedeutet das: Deine Daten sind durch mehrfach geprüfte Sicherheitsmaßnahmen geschützt, und die Plattform erfüllt alle gesetzlichen Anforderungen für den sicheren Handel mit Waffen und Zubehör.

Fazit

Audits sind ein systematisches Mittel, um Schwachstellen in der Verschlüsselung aufzudecken und zu beheben, bevor Angreifer sie ausnutzen können. Sie decken spezifische technische Probleme auf, wie veraltete Algorithmen, unsichere Schlüsselverwaltung oder fehlerhafte Konfigurationen, und bieten einen klaren Plan zur Priorisierung der erforderlichen Maßnahmen [11][3].

Darüber hinaus setzen Audits Sicherheitsrichtlinien in die Praxis um und adressieren Risiken wie ungesicherte Schatten-IT [11][12]. Das Ergebnis? Verbesserte technische Sicherheit und die Gewährleistung der Einhaltung gesetzlicher Vorschriften.

Für Standards wie DSGVO, ISO 27001 und PCI DSS sind Audits unverzichtbar. Sie dokumentieren die Compliance und minimieren das Risiko hoher Strafen – bis zu 20 Millionen Euro oder 4 % des weltweiten Jahresumsatzes [20]. Angesichts durchschnittlicher Kosten von 4,45 Millionen US-Dollar pro Datenpanne sind Audits eine lohnende Maßnahme [4].

Der Trend entwickelt sich weg von gelegentlichen Überprüfungen hin zu kontinuierlicher Überwachung und KI-gestützten Systemen, die Bedrohungen nahezu in Echtzeit erkennen können – anstatt erst nach Wochen oder Monaten [11][13]. Für Gunfinder bedeutet das, stets auf dem neuesten Stand der Sicherheit zu bleiben. Und für Dich als Nutzer: ein höheres Maß an Sicherheit und ein gestärktes Vertrauen in den Schutz Deiner Daten.

FAQs

Wie oft sollte ein Verschlüsselungs-Audit stattfinden?

Ein Verschlüsselungs-Audit sollte idealerweise mindestens einmal pro Jahr stattfinden. Darüber hinaus bietet es sich an, solche Audits durchzuführen, wenn es Änderungen in den Prozessen gibt oder ein neues Managementsystem implementiert wird. Besonders in solchen Situationen können ereignisbezogene Audits dabei helfen, potenzielle Sicherheitslücken frühzeitig zu identifizieren und effektiv zu schließen.

Was sollte intern vor einem Audit vorbereitet werden?

Eine sorgfältige Vorbereitung ist der Schlüssel für ein reibungsloses Audit. Überprüfe die Sicherheitsinfrastruktur, bestehende Prozesse und Dokumentationen, um sicherzustellen, dass alles auf dem neuesten Stand ist.

Es ist wichtig, dass alle relevanten Daten, Zugänge und Unterlagen rechtzeitig verfügbar sind. Eine Checkliste kann dabei helfen, alle wichtigen Punkte systematisch abzuarbeiten.

Diese gründliche Vorbereitung macht es nicht nur einfacher, den Prüfprozess zu bewältigen, sondern hilft auch, mögliche Schwachstellen frühzeitig zu erkennen.

Wie erkenne ich, ob eure Schlüsselverwaltung wirklich sicher ist?

Regelmäßige Audits spielen eine zentrale Rolle, wenn es darum geht, die Sicherheit eurer Schlüsselverwaltung zu gewährleisten. Sie ermöglichen es, potenzielle Schwachstellen oder Fehlkonfigurationen frühzeitig zu entdecken und entsprechend zu korrigieren.

Der Vorteil? Ihr minimiert das Risiko unbefugten Zugriffs und stellt sicher, dass eure Verschlüsselungssysteme weiterhin effektiv arbeiten. Ein Audit ist somit nicht nur eine Sicherheitsmaßnahme, sondern auch ein wichtiger Schritt, um die Integrität eurer Daten langfristig zu schützen.